Formations Cybersécurité

Trouvez votre formation

Notre expertise au service de la sécurité de vos systèmes d'information

Piratage, virus informatique, erreur humaine… les menaces liées à l’utilisation des systèmes d’information se développent très rapidement et sont une réalité pour l’entreprise, quel que soit son domaine et sa taille. Pour limiter les incidents de sécurité, tout professionnel ayant des responsabilités en matière de sûreté et de sécurité des systèmes d’information est donc concerné aujourd’hui par cette problématique. Il est donc indispensable de réaliser une formation à la sécurité de l'information ou une formation RSSI pour maîtriser les notions fondamentales, de la mise en œuvre d'un programme de cybersécurité à la gestion des incidents de sécurité.

Les atouts de nos formations en cybersécurité

Nos formateurs sont des experts terrain spécialisés en cybersécurité et certifiés dans la discipline qu’ils enseignent.

Nos formations en présentiel ou à distance sont dispensées par nos experts.

Certaines formations mêlent le présentiel et l’e-learning pour un parcours adapté à chaque besoin.

Sur mesure et adaptées en termes d’objectifs, nos formations se réalisent en inter-entreprise ou intra-entreprise avec un contenu au plus proche de vos problématiques.

Que vous cherchiez à garantir la protection des données de votre entreprise ou à valider vos compétences et devenir expert en cybersécurité, nous dispensons de nombreuses formations de sensibilisation permettant d’aborder les fondamentaux de la sécurité informatique ou des cursus permettant d’aboutir à une certification (par exemple, la formation ISO/CEI 27001 Lead Implementer).

Quelques conseils sur le délai d’inscription à une formation

Si vous souhaitez financer votre formation en fonds propres, nous vous conseillons de nous contacter au moins trois jours avant le début de celle-ci.

Si vous souhaitez bénéficier d’un autre financement externe (OPCO, FNE ou Pôle Emploi), nous vous conseillons de nous contacter au moins deux semaines avant le début de celle-ci.

Les certifications avec PECB

PECB est un organisme de certification de compétences accrédité au niveau international.

En 2023, le taux de réussite aux examens PECB chez CNPP est de 85%.

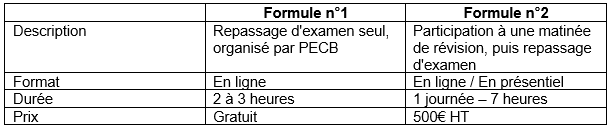

En cas d’échec à un examen de certification, nous vous proposons les options de rattrapage suivantes :

Découvrez notre offre Conseil & Formation en images

Manque de temps pour vous former à la cybersécurité ou pour réaliser votre veille cybersécurité ?

Nous vous proposons d'externaliser les fonctions essentielles en matière de cybersécurité. Nos experts vous accompagnent en déployant des services managés de cybersécurité parfaitement intégrés dans votre organisation opérationnelle.